이 글은 아래의 책 1장을 읽고 공부 목적으로 작성됨.

사티시 봄미세티, 「모바일 포렌식」, 에이콘출판, 2015

디지털 포렌식: 수사 과학의 한 분야, 디지털 기기 내부에 존재하는 데이터를 복구하고 조사하는 데에 중점.

모바일 포렌식: 디지털 포렌식의 한 분야, 모바일 장치로부터 디지털 증거를 복구하는 것과 관계가 있음.

모바일 포렌식 과정: 압수(seizure), 수집(acquisition), 조사/분석(examination/analysis)

모바일 폰 증거 추출 과정: 장치별 증거 추출, 포렌식 조사 과정은 다름. 또한 표준 과정이 존재하지X.

모바일 장치로부터 증거를 추출할 때 고려할 과정: 수집 -> 식별 -> 준비 -> 격리 -> 처리 -> 검증 -> 문서화/보고 -> 제시 -> 기록 보관

단계별 세부사항

1) 증거 수집

소유권 정보,

모바일 장치가 어떤 사고에 관련되어 있는지를 문서화하기 위한 요청 문서, 서류 작업 수반

자료나 정보 종류의 개요 설명. 각 조사의 특정한 목적을 전개.

2) 식별

- 법적 권한: 장치를 수집하고 조사를 위한 법적 권한, 매체에 존재하는 제한사항을 확인

- 조사의 목표: 요청된 자료를 바탕으로 얼마나 자세한 조사가 필요한지 확인 -> 도구 및 기법 선택에 도움

- 장치의 제조사, 모델, 식별 정보: 폰의 제조사와 모델을 확인 -> 어떤 도구가 동작할지 결정하는 데 도움

- 이동식, 외부 데이터 저장소: 이동식 저장소가 모바일 장치에 있는지 확인 -> 발견되면 추가적인 디지털 포렌식 기법을 사용해 처리

- 잠재적 증거의 근원: 지문과 기타 생물학적 증거 확인

3) 준비

조사 대상이 되는 특정 기기와 자료 수집/조사에 사용될 적절한 방법과 도구를 연구

4) 격리

장치를 통신 매체로부터 격리 -> 패러데이 백 사용 (+네트워크 격리권장)

*패러데이 백: 폰으로 송수신되는 무선 신호 차단, 그러나 완벽히 차단시켜주지는 못함.

*네트워크 격리: 폰을 비행기 모드로 설정 후, 무선 주파수 차폐 주머니에 넣음.

5) 처리

포렌식적으로 타당한 방법으로 수집

물리적 수집: 최소한의 변화만이 발생. -> 물리적 수집이 가능하지 않거나 실패했을 때 파일 시스템 수집 시도.

논리적 수집: 분석된 데이터를 얻거나 미가공 메모리 이미지를 조사하기 위한 힌트를 얻을 수 있음.

6) 검증

모바일 기기에서 추출한 데이터가 수정되지 않았음을 보장하기 위해 데이터의 정확도를 검증

검증 방법)

- 추출한 데이터를 장치 내 데이터와 비교: 장치에서 추출한 데이터가 장치가 표시하는 데이터와 일치하는지 확인

- 여러 도구 사용, 결과 비교

- 해시 값 사용: 무결성 검증에 이용

7) 문서화/보고

조사 과정에서 어떤 일을 했는지에 대해 동시 기록 -> 조사 과정 전체 문서화

문서에 포함될 수 있는 정보)

- 조사 시작/완료 시간

- 폰의 물리적 조건

- 폰과 개별 구성요소의 사진

- 폰을 받았을 때의 상태 - 전원 켜짐 여부

- 폰 제조사와 모델

- 수집에 사용된 도구

- 조사에 사용된 도구

- 조사 과정 발견된 데이터

- 상호 평가 노트

8) 제시

모바일 장치에서 추출되고 문서화된 정보를 법정에 명확하게 보일 수 있게 하는 것이 중요.

포렌식 보고서를 만듦. -> 전자 문서, 종이 문서 모두 포함 가능.

9) 기록 보관

데이터를 사용 가능한 형태로 유지하는 것이 중요.

모바일 장치의 종류, 운영체제는 포렌식 과정에서 따라야 하는 절차에 영향을 줌.

모바일 운영체제)

- 안드로이드: 리눅스 기반, 구글의 오픈소스 플랫폼.

- iOS: 애플에 의해서 개발되고 배포. 아이패드, 아이팟 터치, 아이폰 등의 모든 애플 모바일 장치에 적용. 유닉스와 유사.

- 윈도우 폰: 마이크로소프트사에 의해 개발. 윈도우 데스크탑 OS와 유사.

- 블랙베리 OS: 블랙베리 사에 의해 개발.

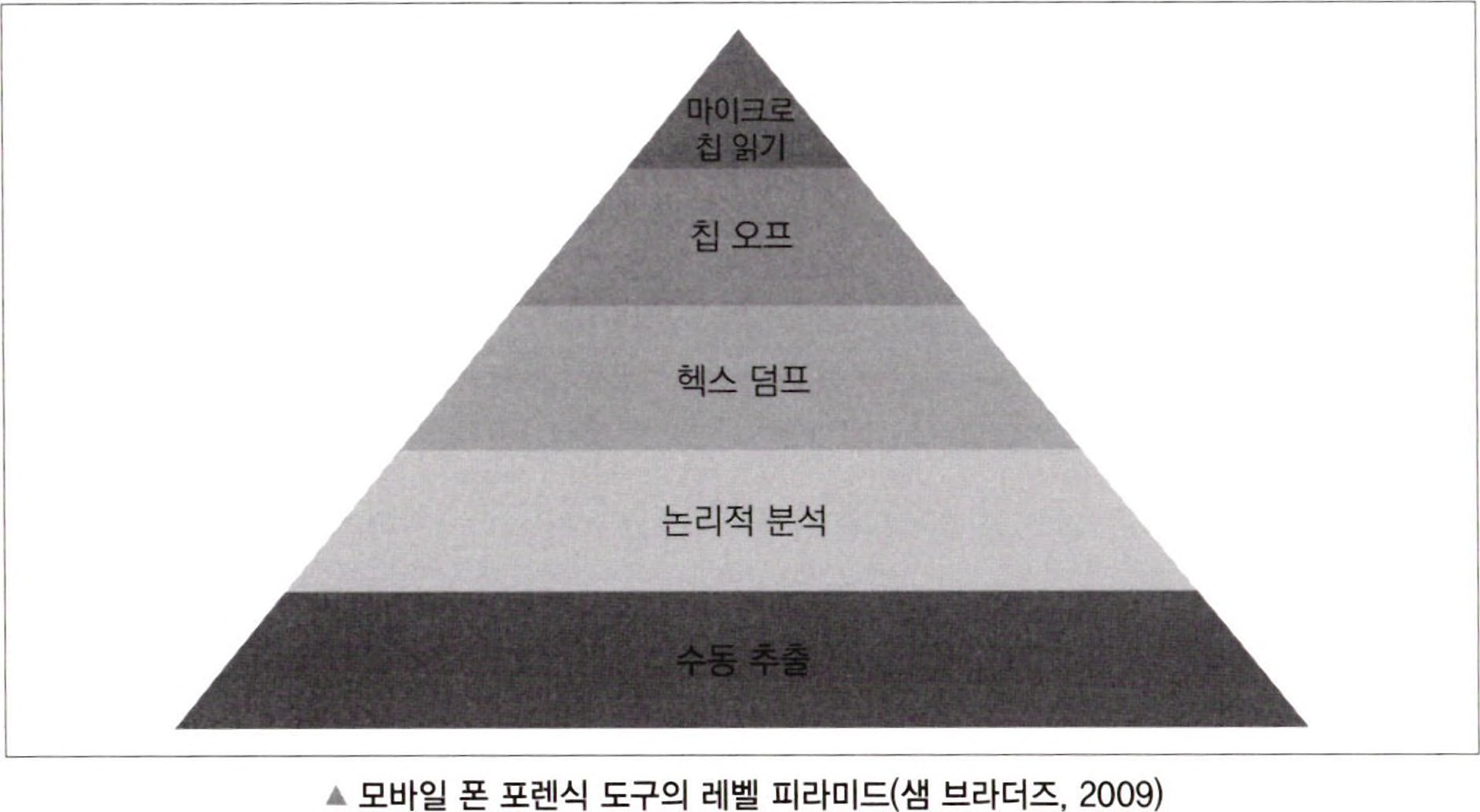

모바일 포렌식 도구 분류 시스템

아래 -> 위: 방법론과 도구가 더 기술적이고 복잡해지며 긴 분석 시간을 필요로 함.

1) 수동 추출

- 장치에 있는 데이터를 단순히 스크롤하거나 데이터를 보는 것을 포함.

- 발견된 정보는 사진으로 찍혀 문서화됨.

2) 논리적 추출

- 모바일 장치를 포렌식 하드웨어/포렌식 워크스테이션에 연결하는 것을 포함.

- 연결 후. 컴퓨터가 명령을 장치로 보냄. -> 장치의 프로세서가 해석. -> 요청된 데이터가 포렌식 워크스테이션으로 전송.

- 무결성에 영향을 줄 수 있음.

- 삭제된 데이터는 접근이 거의 불가능함.

3) 헥스 덤프

- 헥스 덤프: 물리적 추출이라 일컬음.

- 장치를 포렌식 워크스테이션에 연결. -> 폰의 메모리 덤프를 컴퓨터에 전송.

- 할당되지 않은 공간에서 삭제된 파일 복구가 가능.

4) 칩 오프

- 칩 오프: 장치의 메모리 칩에서 직접 데이터를 수집하는 것.

- 과정에서 칩은 물리적으로 장치에서 제거. -> 칩의 데이터를 추출하기 위해 칩 리더/다른 폰을 사용.

- 칩 오프는 장치에 손상을 줄 수 있음. -> 다른 레벨의 추출을 먼저 시도.

- 장치는 손상되었으나 메모리 칩은 영향을 받지 않은 경우 선택할 수 있음.

5) 마이크로 칩 읽기

- 메모리 칩 상의 데이터를 수동으로 보고 해석하는 과정 포함.

- 전자 현미경으로 칩의 물리 게이트 분석, 게이트 상태를 0과 1로 해석해 ASCII 문자 결정.

- 상용 도구X.

데이터 수집 방법

- 물리적 수집:

-모바일 포렌식 도구/방법을 사용해 수행.

-플래시 메모리에 직접 접근해 정보 획득.

-전체 파일 시스템 비트 단위 사본을 생성.

-삭제된 데이터를 포함한 모든 데이터를 얻을 수 있음. 장치의 할당되지 않은 공간에 접근 가능하게 함. - 논리적 수집:

-장치 제조사의 애플리케이션 프로그래밍 인터페이스를 사용해 수행.

-해당 과정에서 폰이 수정되는지 여부를 알아야 함.

-폰과 도구에 따라 모든 데이터를 얻거나 일부를 얻을 수 있음.

-할당되지 않은 공간에 존재하는 데이터 복구X. - 수동 수집

-모바일 포렌식 수집 과정(물리적 수집>논리적 수집>수동 수집)에서 가장 마지막.

-물리적 데이터의 조사 결과를 검증하는 데 사용 가능.

-사용자 인터페이스 사용. 각 화면의 내용을 사진으로 기록.

-할당되지 않은 공간에 존재하는 데이터 복구X.

메모리에서 얻을 수 있는 데이터: 날짜와 시간 스탬프를 갖고 있는 것에 주목할 것.

- 주소록: 이름, 전화번호, 메일 주소 등

- 통화 기록: 수신/발신, 부재중 전화, 통화 시간

- SMS: 송/수신한 텍스트 메시지

- MMS: 송/수신한 미디어 파일

- E-mail: 송/수신하고 작성 중인 이메일 메시지

- 웹 브라우저 방문 기록

- 사진: 카메라로 찍은 사진, 다운한 사진, 전송받은 사진

- 비디오: 카메라로 찍은 비디오, 다운한 비디오, 전송받은 비디오

- 음악: 전송받거나 다운한 음악 파일

- 문서: 장치의 애플리케이션, 전송받은 문서

- 캘린더: 캘린더, 약속 일정

- 네트워크 통신: GPS 위치 정보

- 지도: 검색된 경로, 다운한 지도

- 소셜 네트워킹 데이터: SNS 애플리케이션이 저장한 데이터

- 삭제된 데이터: 폰에서 삭제된 정보

법정에서 모바일 폰 내부의 정보를 제출하기 위해서는 증거 법칙을 따라야 함.

일반적인 증거 법칙 5가지

1) 증거의 인정 여부

- 증거의 유효성과 중요도의 척도.

- 법정이나 다른 곳에서 사용될 수 있는 방법으로 증거를 수집하고 보존해야 함. -> 그렇지 않은 경우 증거를 받아들이지 않을 수 있음.

2) 증거의 진위 여부

- 포렌식 분석가는 증거의 근원에 대해 책임이 있음.

3) 증거의 완전성

- 증거가 제시될 때, 명확하고 완전한 상태여야 함.

- 사건의 단면만이 아니라 전체 내용을 반영해야 함. -> 완전하지 않은 경우, 다른 판결을 이끌어낼 수 있음.

4) 증거의 신뢰성

- 사용된 도구와 방법이 중요. -> 기법/증거가 증거의 진위 여부에 의심을 불러 일으키면X.

5) 믿을 만한 증거

- 무결성을 보존하기 위한 방법을 설명 가능해야 함.

올바른 포렌식 관례

- 증거 보호: 원격 삭제 기능으로부터 모바일 폰 보호하는 것이 중요. -> 모든 네트워크로부터 폰을 격리.

- 증거 보존: 증거의 원본에서 작업을 하는 것은 증거에 변화를 줄 수 있음. -> 전용 마스터 사본을 생성해 복제.

- 증거의 문서화: 증거를 수집하고 추출하는 데 사용된 모든 방법과 도구에 대해 문서화.

- 모든 변경사항에 대한 문서화: 수집과 조사 과정에서 일어난 모든 변경사항을 포함해 전체 복구 과정을 문서화.

'보안 > 모바일 포렌식' 카테고리의 다른 글

| [논문]Automated forensic analysis of mobile applications on Android devices (0) | 2025.10.29 |

|---|---|

| [11장]안드로이드 앱 분석과 포렌식 도구 개요 (0) | 2025.10.14 |

| [9장]안드로이드 데이터 추출 기법 (0) | 2025.10.14 |

| [논문]The Android Forensics Automator(AnForA) (1) | 2025.10.01 |